최민희 의원(사진 )실이 국정원으로부터 받은 자료에 따르면, KT 이용자가 주고받은 문자 메시지(SMS) 내용이 제3자에게 유출될 가능성을 검증하고, 이를 국가 기간통신망에 대한 해킹 가능성 등 국가 사이버 안보를 위협하는 정보로 판단해 정부와 KT에 통보한 것으로 확인됐다.

이동통신사들은 국제표준화기구와 한국정보통신기술협회 권고에 따라 데이터가 통신을 시작하는 단계부터 최종 수신까지 모든 과정에서 중간 서버에서 데이터를 복기할 수 없도록 ‘종단 암호화’를 하고 있다.

그러나 KT 일부 이용자 스마트폰에서 문자 메시지 통신 내역의 암호화가 풀리는 것을 국정원이 확인한 셈이다.

국정원은 「국가정보원법」에 따라 국가 기간통신망에 대한 해킹 우려 등 사이버 안보 위해 정보가 발견되면 해당 민간 사업자 등에게 통지한다. 이를 근거로 KT와 과기정통부에 관련 내용을 통보했다.

다만 국정원은 어떤 경위로 암호화가 해제됐는지, ‘일부 스마트폰 기종’이 구체적으로 무엇을 의미하는지, 실제 이를 통한 정보 유출까지 이어졌는지 등에 대해서는 더 이상 밝히지 않았다.

민관합동조사단이 최민희 국회의원실에 보고한 내용에 따르면, 현재 민관합동조사단은 국정원으로부터 KT의 일부 스마트폰에서 문자 메시지 암호화가 풀린다는 내용을 전달받았지만, 일부 스마트폰이 아닌 KT 가입자 전체를 대상으로도 같은 일이 가능한지 들여다보고 있는 것으로 확인됐다.

KT의 무단 소액결제 사건에서도 해커가 피해자들의 SMS, ARS 정보를 빼돌려 인증정보를 알아낸 것으로 판단하고 있다.

조사단은 2025년 11월 6일 중간 조사 브리핑에서 해커들이 불법 기지국 장비(펨토셀)를 조작해 코어망으로 전송되는 ARS와 SMS의 암호화를 해제, 평문으로 탈취한 뒤 인증·결제에 활용한 가능성을 기술적으로 검증했다고 밝혔다.

조사단은 KT 망에서 인증 정보뿐 아니라 일반 통화·문자 데이터까지 외부 공격자가 접근할 수 있는지를 추가로 살펴보고 있다.

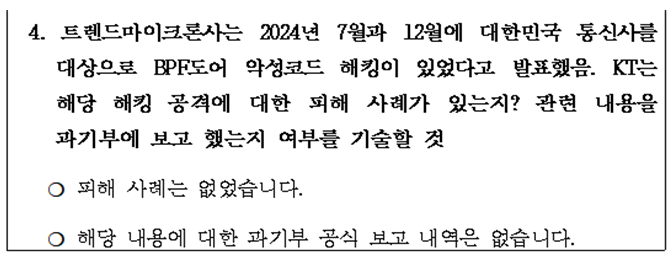

지난해 3월, KT는 BPF도어(BPFDoor) 공격을 받고 다음 달 사실을 인지한 뒤 대만의 보안 소프트웨어 기업 트렌드마이크로에 관련 백신 업데이트를 요청한 것으로 뒤늦게 파악되며 은폐 의혹이 사실로 드러났다.

트렌드마이크로는 해커가 지난해 한국 통신사에 대한 BPF도어 악성코드 공격을 감행했다는 분석을 발표했으나, 고객사 사정을 이유로 어느 통신사인지는 밝히지 않은 바 있다.

당시 KT는 BPF도어 피해 사실과 트렌드마이크로에 백신 업데이트를 요청한 사실을 함구했고, 이후 2025년 10월 2일 최민희 의원실에서 BPF도어 피해 사례를 묻는 질문에 “피해 사례가 없었다”고 허위보고했다. 확인결과, BPF도어 악성코드에 감염된 KT 서버 43대에는 가입자 개인정보보관 서버도 포함된 것으로 알려졌다.

최민희 의원은 "국정원이 KT 소액결제 해킹원인 중 하나로 SMS 문자 암호화 해제임을 밝히고 KT에 통보했음에도 여전히 KT는 무기력하게 전전긍긍하고 있을 뿐만 아니라 BPF도어 악성코드 감염사실을 알고도 KT가 조직적으로 은폐한 것이 만천하에 드러났다“고 덧붙이면서 ”이는 낙하산 인사로 구성된 KT 경영진의 무능에서 기인한 것으로 KT 경영진의 책임을 끝까지 묻겠다“고 말했다.

![[환경 톡톡] '씻지 않고 배출하는 배달 용기는 무단 투기 쓰레기' ... 올바른 분리수거와 배출에 대한 시민 인식 개선 시급](/data/dlt/image/2026/04/13/dlt202604130011.230x172.0.jpg)

댓글

(0)